A činjenica da fragmentarna informacija ne daje potpuno razumijevanje situacije, izaziva spekulacije i ostavlja više pitanja nego odgovora. Da bi razumjeli što se stvarno događa, tko i što prijeti, kako zaštititi od infekcije i kako dešifrirati datoteke oštećene WannaCry je predmet današnjeg članka.

SSD, Smart TV prijemnici, igraće video kartice, procesori za računala, višenamjenski uređaji, antivirusni programi, usmjerivači, Wi-Fi pojačala, smartphone do 10.000 rubalja

Zapravo je zastrašujuće "pakao"

Ne razumijem kakva se to briga WannaCry? Postoje mnogi virusi, novi se stalno pojavljuju. A što je ovo posebno?

WannaCry (druga imena WanaCrypt0r, Wana Decrypt0r 2.0, WannaCrypt, WNCRY, WCry) nije običan cyber-napad. Razlog za njegovu notu je ogromna količina oštećenja koja su nastala. Prema Europolu, prekinuo je rad više od 200.000 računala sa sustavom Windows u 150 zemalja diljem svijeta, a šteta koju su imali vlasnici iznosila je više od 1.000.000.000 dolara.A ovo je samo za prvih 4 dana distribucije. Najviše pogođeni - u Rusiji i Ukrajini.

Znam da virusi prodiru u računala putem odraslih stranica. Ne posjećujem takve resurse, tako da ništa ne prijeti.

Virus? Imam i problem. Kad virusi dođu na moje računalo, pokrenem alat *** i za pola sata sve je u redu. A ako to ne pomogne, ponovno instaliram Windows.

Virusni virus - sukob. WannaCry je trojanski iznajmljivač, mrežni crv koji se može širiti putem lokalnih mreža i Interneta s jednog računala na drugi bez ljudske intervencije.

Većina zlonamjernih programa, uključujući kriptografe, počinje raditi tek nakon što korisnik "proguta mamac", odnosno klikne vezu, otvara datoteku itd. Da biste dobili WannaCry, ne morate ništa učinitiJednom na računalu sa sustavom Windows zlonamjerni softver u kratkom vremenu šifrira većinu korisničkih datoteka, a zatim prikazuje poruku koja traži otkupninu od 300 do 600 dolara, koja se mora prenijeti na navedeni wallet u roku od 3 dana. U slučaju kašnjenja, prijeti da će dešifriranje datoteka biti nemoguće nakon 7 dana.

Istodobno, zlonamjerni softver traži rupe za prodiranje u druga računala, a ako se to dogodi, zarazi cijelu lokalnu mrežu. To znači da sigurnosne kopije datoteka pohranjenih na susjednim strojevima također postaju neupotrebljive.

Uklanjanje virusa s računala ne dovodi do dešifriranja datoteka! Ponovno instaliranje operacijskog sustava. Naprotiv, kada su zaražene enkripcijom, obje ove radnje mogu vam onemogućiti oporavak datoteka čak i ako imate važeći ključ.Dakle, "đavo" je prilično zastrašujuće.

Kako se WannaCry distribuira

Lažeš. Virus može infiltrirati računalo samo ako ga sam preuzmem. I budan sam.

Mnogi zlonamjerni programi mogu zaraziti računala (i mobilni uređaji, usput) previše zbog ranjivosti - pogreške u kodu komponenti operativnog sustava i programa koji otvaraju cyber-napadačima mogućnost korištenja udaljenog stroja za vlastite svrhe. WannaCry se posebno širi kroz 0-dnevnu ranjivost u SMB protokolu (zero-day ranjivosti su pogreške koje nisu bile fiksne u vrijeme njihovog iskorištavanja zlonamjernim softverom / spywareom).

To znači da su dva uvjeta dovoljna da zaraze računalo s kripto crvom:

- Povezivanje s mrežom gdje postoje drugi zaraženi strojevi (Internet).

- Prisutnost u sustavu gore navedenih praznina.

Odakle dolazi ta infekcija? Ovo je rad ruskih hakera?

Prema nekim podacima (nisam odgovoran za autentičnost), američka nacionalna sigurnosna agencija je prvi otkrila nedostatak u SMB mrežnom protokolu koji se koristi za pravni daljinski pristup datotekama i pisačima u sustavu Windows OS. Umjesto da ga prijavljuje Microsoftu, kako bi ispravili tu pogrešku, NSA je odlučila sami koristiti i razvila iskorištavanje (program koji iskorištava ranjivost) za to.

Vizualizacija dinamičke propagacije WannaCry na intel.malwaretech.com

Nakon toga, ovaj iskorištavati (kodni naziv EternalBlue), koji je neko vrijeme služio NSA za prodiranje računala bez znanja vlasnika, ukrali su hakeri i stvorili osnovu za stvaranje otkupnine WannaCry. To je, zahvaljujući ne sasvim legalnim i etičkim akcijama američke vlade, virusni pisci saznao o ranjivosti.

Autorstvo kriptograma nije točno utvrđeno.

Isključila sam instalaciju ažuriranja Windows. Potrebno je, kad i bez njih, sve funkcionira.

Razlog takvog brzog i velikog širenja epidemije jest nedostatak "zakrpa" u to doba - ažuriranje sustava Windows sposobnog za zatvaranje Wanna Cry puškarnice. Uostalom, kako bi se to razvijalo, trebalo je vremena.

Do danas postoji takva zakrpa. Korisnici koji su ažurirali sustav automatski su ga primili u prvim satima nakon objavljivanja. A oni koji vjeruju da ažuriranja nisu potrebna, i dalje su u opasnosti od infekcije.Tko prijeti da će napasti WannaCry i kako ga zaštititi

Koliko ja znam, više od 90% računala zaraženo Želim, trčanje Windows 7. Imam "deset", tako da ništa ne prijeti.

Rizik infekcije WannaCry izložen svim operativnim sustavima koji koriste mrežni protokol SMB v1. Ovo je:

- Windows XP

- Windows Vista

- Windows 7

- Windows 8

- Windows 8.1

- Windows RT 8.1

- Windows 10 v 1511

- Windows 10 v 1607

- Windows Server 2003

- Windows Server 2008

- Windows Server 2012

- Windows Server 2016

Danas korisnici sustava na kojima nije instaliran ugrožavaju zlonamjerni softver na mreži. ključno sigurnosno ažuriranje MS17-010 (dostupno za besplatno preuzimanje od technet.microsoft.com, koji je naveden). Moguće je skinuti zakrpe za Windows XP, Windows Server 2003, Windows 8 i ostale nepodržane operacijske sustave s ove stranice support.microsoft.com, Također opisuje kako provjeriti prisutnost ažuriranja za uštedu energije.

Ako ne znate verziju OS na računalu, pritisnite kombinaciju tipki Win + R i izvršite naredbu winver.

Kako bi se poboljšala zaštita i ako je sada nemoguće ažurirati sustav, Microsoft daje upute za privremeno onesposobljavanje SMB protokolom verzije 1. Oni su ovdjei ovdje, Dodatno, ali ne nužno, možete zatvoriti TCP port 445, koji služi SMB, putem vatrozida.

Imam najbolji protuvirusni softver na svijetu ***, mogu učiniti sve s njim i ništa me ne plaši.

Distribucija WannaCry-a može se dogoditi ne samo gore opisanim pokretom samopokretanja, nego i na uobičajene načine - kroz društvene mreže, e-poštu, inficirane i phishing web resurse itd. I takvi slučajevi. Ako ručno preuzimate i pokrenete zlonamjerni program, ni antivirusni niti zakrpe koje pokrivaju ranjivosti neće vas spasiti od zaraze.

Vidi također:

- Worm.NgrBot: Opasan virus koji se širi putem Skypea

- Win32.Rmnet.12 botnet je zaraženo više od 3 milijuna računala

- Što je virus iznuđivača?

- Kako onemogućiti ažuriranje ili pozdrav Windows 10, virusi!

- Savjeti za zaštitu računala od virusa i zlonamjernog softvera

Kako funkcionira virus koji šifrira

Neka mu šifrira ono što želi. Imam programericu prijatelja, sve će mi to dešifrirati. U ekstremnim slučajevima pronaći ćemo ključ pomoću metode pretraživanja.

Pa, šifrirajte par datoteka, pa što? Ovo me neće spriječiti da radim na računalu.

Nažalost, neće se dešifrirati jer nema načina za isprobavanje algoritma šifriranja RSA-2048 koji želi Cry koristiti i neće se pojaviti u doglednoj budućnosti. I neće šifrirati nekoliko datoteka, već gotovo sve.

Neću vam dati detaljan opis rada zlonamjernog softvera, za koga je zanimljivo, možete se upoznati s njegovom analizom, na primjer, na blogu stručnjaka tvrtke Microsoft Matt Suiche. Primijetit ću samo najznačajnije trenutke.

Datoteke s proširenjima šifrirane su: .doc, .docx, .xls, .xlsx, .ppt, .pptx, .pst, .ost, .msg, .eml, .vsd, .vsdx, .txt, .csv, .rtf , .123, .wks, .wk1, .pdf, .dwg, .onetoc2, .snt, .jpeg, .jpg, .docb, .docm, .dot, .dotm, .dotx, .xlsm, .xlsb ,. xlw, .xlt, .xlm, .xlc, .xltx, .xltm, .pptm, .pot, .pps, .ppsm, .ppsx, .ppam, .potx, .potm, .edb, .hwp, .602, .sxi, .sti, .sldx, .sldm, .sldm, .vdi, .vmdk, .vmx, .gpg, .aes, .ARC, .PAQ, .bz2, .tbk, .bak, .tar, .tgz , .gz, .7z, .rar, .zip, .backup, .iso, .vcd, .bmp, .png, .gif, .raw, .cgm, .tif, .tiff, .nef, .psd ,. ai, .vvg, .djvu, .m4u, .m3u, .mid, .wma, .flv, .3g2, .mkv, .3gp, .mp4, .mov, .avi, .asf, .mpeg, .vob, .mpg, .wmv, .fla, .swf, .wav, .mp3, .sh, .class, .jar, .java, .rb, .asp, .php, .jsp, .brd, .sch, .dch , .dip, .pl, .vb, .vbs, .ps1, .bat, .cmd, .js, .asm, .h, .pas, .cpp, .c, .cs, .suo, .sln ,. ldf, .mdf, .ibd, .myi, .myd, .frm, .odb, .dbf, .db, .mdb, .accdb, .sql, .sqlitedb, .sqlite3, .asc, .lay6 , .xml, .ctg, .odg, .uop, .std, .xd, .otp, .odp, .wb2, .slk, .dif, .stc, .sxc, .ots ,. ods, .3dm, .max, .3ds, .uot, .stw, .sxw, .ott, .odt, .pem, .p12, .csr, .crt, .key, .pfx, .der.

Kao što vidite, postoje dokumenti, fotografije, video-audio, arhivi, pošta i datoteke stvorene u različitim programima ... Zlonamjerni softver pokušava doći do svakog direktorija sustava.

Šifrirani objekti dobivaju dvostruko proširenje s postcrtom WNCRY, na primjer, "Document1.doc.WNCRY".

Nakon enkripcije, virus kopira izvršnu datoteku u svaku mapu. @ WanaDecryptor @ .exe - navodno za dešifriranje nakon otkupa, kao i tekstualni dokument @ Please_Read_Me @ .txt s porukom za korisnika.

Zatim pokušava istrijebiti kopije sjena i vratiti točke sustava Windows. Ako UAC radi na sustavu, korisnik mora potvrditi ovu operaciju. Ako odbijete zahtjev, moći ćete oporaviti podatke iz kopija.

Šifrirne ključeve pogođenog sustava prenose WannaCry u zapovjedne centre koji se nalaze na Tor mreži, a zatim se brišu s računala. Za traženje drugih ranjivih računala skenira lokalnu mrežu i bilo IP raspona na internetu, a nalaz, prodire sve što mogu dobiti.

Danas je poznato analitičari WannaCry nekoliko izmjena s različitim mehanizmima širenja, a uskoro se očekuje, bit će novi.

Što učiniti ako je WannaCry već zaražio računalo

Vidim datoteke koje mijenjaju proširenja. Što se događa Kako ga zaustaviti?

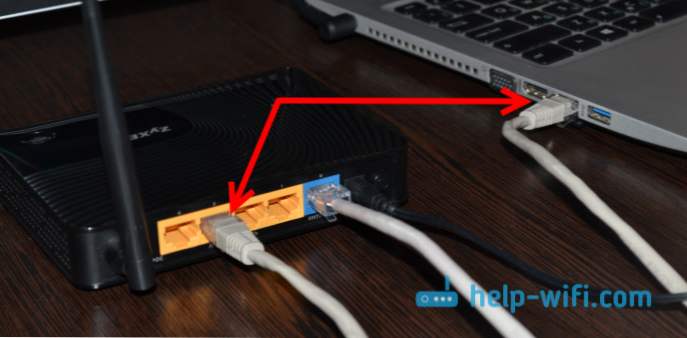

Šifriranje nije jednokratan proces, iako ne predugo. Ako ste bili u mogućnosti to primijetiti sve dok se zaslon prikazuje poruke iznuđivač, možete spremiti neke datoteke, odmah isključite napajanje za računalo. Ne zatvarajući sustav, ali povlačenjem utikača!

Pri učitavanju sustava Windows u normalnom načinu, enkripcija će se nastaviti, pa je važno ne dopustiti. Sljedeće pokretanje računala bi se trebalo dogoditi u sigurnom načinu rada, u kojem virusi nisu aktivni ili na drugim medijima za podizanje sustava.

Zatim vaš zadatak je kopirati preostale datoteke na prijenosni disk ili USB bljesak voziti samo u slučaju.Nakon toga možete početi uništiti gmaz.

Moje datoteke su šifrirane! Virus zahtijeva otkupninu za njih! Što učiniti, kako dešifrirati?

Dešifriranje datoteka nakon WannaCry moguće je samo ako postoji tajni ključ koji napadači obećavaju pružiti čim žrtva prenese iznos otkupnine na njih. Međutim, takva obećanja gotovo nikada nisu ispunjena: zašto bi distributeri zlonamjernih programa smetali ako su već dobili ono što su htjeli?

U nekim se slučajevima problem može riješiti bez otkupljenja. Do danas je razvijena 2 WannaCry dekodera: WannaKey (Adrien Guinet) i WanaKiwi (autor Benjamin Delpy). Prvi rad radi samo u sustavu Windows XP, a drugi, stvoren na temelju prve, u sustavu Windows XP, Vista i 7 x86, kao iu sjevernim sustavima 2003, 2008 i 2008R2 x86.

Algoritam oba dekodera temelji se na pronalaženju tajnih ključeva u sjećanju procesa enkripcije. To znači da samo oni koji nisu imali vremena za ponovno pokretanje računala imaju priliku dekodirati. I ako nije prošlo previše vremena nakon enkripcije (memorija nije bila prepisana drugim postupkom).

Dakle, ako ste korisnik sustava Windows XP-7 x86, prva stvar koju biste trebali učiniti nakon što se poruka pojavi uz zahtjev za otkupninu jest odspajanje računala s lokalne mreže i Interneta i pokretanje dekodera WanaKiwi preuzeto na drugom uređaju.Nemojte izvoditi nikakve druge radnje na računalu prije izdvajanja ključa!Možete pročitati opis rada WanaKiwi tumača na drugom blogu Matt Suiche.

Nakon dešifriranja datoteka pokrenite protuvirusni program za uklanjanje zlonamjernog softvera i instaliranje zakrpa koja zatvara svoje putove distribucije.

Danas, WannaCry prepoznaje gotovo sve antivirusne programe, osim onih koji se ne ažuriraju, tako da gotovo svi će to učiniti.

Kako živjeti ovaj život dalje

Epidemija trojanskih iznuđivača sa samohodnim svojstvima iznenadila je svijet. Za sve vrste sigurnosnih službi pokazalo se neočekivano kao i početak zime 1. prosinca za komunalne usluge. Razlog - bezobzirnost i možda. Posljedice su nepopravljivi gubitak i gubitak podataka. A za kreatore zlonamjernog softvera - poticaj da se nastavi u istom duhu.Prema riječima analitičara, WanaCry je distributerima donio vrlo dobre dividende, što znači da će se takvi napadi ponoviti. A oni koji se sada nose, ne moraju nužno nositi kasnije. Naravno, ako se ne brinete o tome unaprijed.

Tako da nikada nije morao plakati preko šifriranih datoteka:

- Nemojte odbiti instalirati ažuriranja operacijskog sustava i aplikacije.To će vas zaštititi od 99% prijetnji koje se šire kroz neotkrivene ranjivosti.

- Držite UAC omogućen.

- Izradite sigurnosne kopije važnih datoteka i pohranite ih na drugu fizičku mrežu, ili bolje na nekoliko. Korporativne mreže optimalno koriste distribuirane baze podataka za pohranu, kućni korisnici mogu usvojiti besplatne usluge za oblak kao što su Yandex Drive, Google disk, OneDrive, MEGASynk itd. Nemojte držati ove aplikacije trčanje kada ih ne koristite.

- Odaberite pouzdane operativne sustave. Windows XP nije.

- Instalirajte sveobuhvatnu antivirusnu klasu za Internet Security i dodatnu zaštitu od ransom programa, primjerice Kaspersky Endpoint Security. Ili analozi drugih razvojnih programera.

- Povećajte razinu pismenosti u borbi protiv Trojan šifriranja. Na primjer, prodavač Dr.Web anti-virusa pripremio je tečajeve za korisnike i administratore različitih sustava. Mnogo korisnih i, važnije, pouzdanih informacija nalazi se u blogovima drugih A / V programera.

- Kako postaviti besplatne kanale na pametnom TV-u

- Očisti memoriju na Androidu: dokazane metode

- Kalibracija baterije za laptop

- Što je UEFI i kako je bolje od BIOS-a?

- Kako napraviti sigurnosne kopije sustava Windows 10 na uređaju i zašto?

- Kako ubrzati učitavanje sustava Windows 10

- Ako se videozapad usporava prilikom gledanja na mreži

A glavna stvar: čak i ako ste pretrpjeli, nemojte prenijeti na novac muškog faktora za dekodiranje. Vjerojatnost da ćete biti varljiva je 99%. Osim toga, ako nitko ne plaća, posao iznuđivanja postat će besmisleno. Inače, širenje takve infekcije samo će rasti.